勒索病毒 防护指南

"勒索病毒 防护指南"

勒索病毒已经形成产业链,在全球范围内出现爆发态势,中国企业等内网用户也频频出现感染情况,文件被病毒加密,勒索攻击正呈RaaS(勒索软件即服务)化趋势,我们该怎么应对勒索病毒呢。

# 如何判断中招勒索病毒 #

勒索病毒有区别于其他病毒的明显特征:加密受害者主机的文档和数据,然后对受害者实施勒索,从中非法谋取私利。

勒索病毒的主要目的是为了勒索,黑客在植入病毒完成加密后,会提示受害者您的文件已经被加密了无法再打开,需要支付赎金才能恢复文件。如果计算机出现了以下特征,可表明已经中了勒索病毒。

1、电脑桌面被篡改

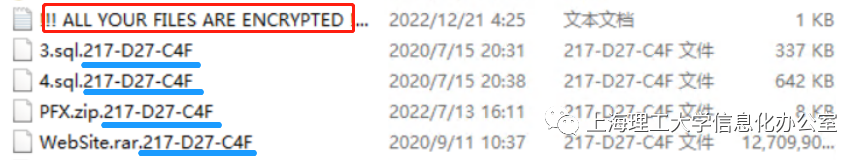

服务器感染勒索病毒后,最明显的特征是电脑桌面发生变化,桌面通常会出现新的文本文件或,这些文件用来说明如何解密信息,包括显示勒索提示信息及解密联系方式。一般会有个文件命名为“ALL YOUR FILES ARE ENCRPYTED!!”

2、文件后缀被篡改

服务器感染勒索病毒后,另外一个典型特征是:办公文档、照片、视频、数据库等文件的图标变为不可打开形式,文件扩展名都被篡改为同一后缀。改后缀可标识某一勒索病毒家族成员。

#勒索病毒传播途径 #

1、网站挂马

用户浏览挂有木马病毒的网站,上网计算机系统很可能被植入木马并感染上勒索病毒。

2、邮件传播

攻击者通过利用当前热门字样,在互联网上撒网式发送垃圾邮件、钓鱼邮件,一旦收件人点开带有勒索病毒的链接或附件,勒索病毒就会在计算机后台静默运行,实施勒索。

3、漏洞传播

通过计算机操作系统和应用软件的漏洞攻击并植入病毒是近年来流行的病毒传播方式。

4、捆绑传播

攻击者将勒索病毒与其他软件尤其是盗版软件、非法破解软件、激活工具进行捆绑,从而诱导用户点击下载安装,并随着宿主文件的捆绑安装进而感染用户的计算机系统。

5、介质传播

攻击者通过提前植入或通过交叉使用感染等方式将携有勒索病毒的U盘、光盘等介质进行勒索病毒的移动式传播。

# 如何进行自救 #

正确处置方法:确认服务器已经被感染勒索病毒后,应立即隔离被感染主机,包括物理隔离和访问控制两种手段。

1)物理隔离

物理隔离常用的操作方法是断网和关机。

2)访问控制

访问控制常用的操作方法是加防火墙关闭端口等策略和修改登录密码。

# 防护建议 (“三不三要”) #

1.不上钩:标题吸引人的未知邮件不要点开

2.不打开:不随便打开电子邮件附件

3.不点击:不随意点击电子邮件中附带网址

4.要备份:重要资料要备份,要备份,要备份

5.要确认:开启电子邮件前确认发件人可信

6.要更新:系统补丁/安全软件病毒库保持实时更新

© 2026. All Rights Reserved. 鲁ICP备2022019243号-1